Forskare från det kinesiska universitetet i Zheijiang har upptäckt en mycket intressant sak, nämligen att intelligenta assistenter i mobiltelefoner (i det här fallet Siri och Alexa) kan attackeras på ett väldigt enkelt sätt utan att ägaren till den attackerade enheten har någon aning om det. Ultraljudsstyrda attacker är ohörbara för det mänskliga örat, men mikrofonen i din enhet kan upptäcka dem och kan, som det visar sig, beordras i många fall.

Det kan vara intresserar dig

Denna attackmetod kallas "DolphinAttack" och fungerar på en mycket enkel princip. Först är det nödvändigt att konvertera mänskliga röstkommandon till ultraljudsfrekvenser (band 20 000 Hz och högre) och sedan skicka dessa kommandon till den riktade enheten. Allt som behövs för en lyckad ljudöverföring är en telefonhögtalare ansluten till en liten förstärkare och en ultraljudsavkodare. Tack vare den känsliga mikrofonen i den attackerade enheten känns kommandona igen och telefonen/surfplattan tar dem som klassiska röstkommandon från sin ägare.

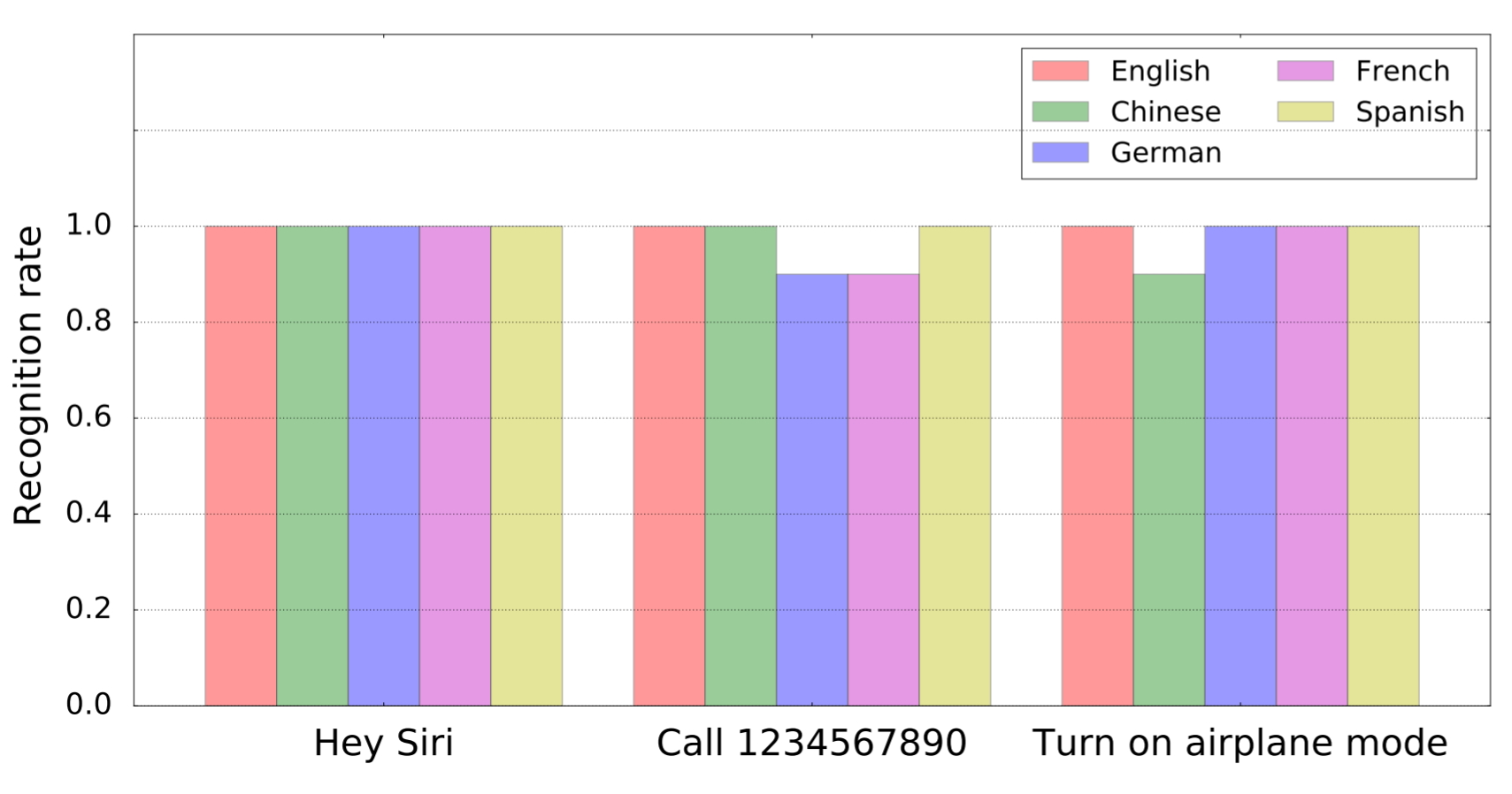

Som en del av forskningen visade det sig att i princip alla kvinnliga assistenter på marknaden svarar på sådana justerade beställningar. Oavsett om det är Siri, Alexa, Google Assistant eller Samsung S Voice. Apparaten som testades hade ingen inverkan på testresultatet. Assistenternas reaktion mottogs därför både från telefonen och från en surfplatta eller dator. Specifikt testades iPhones, iPads, MacBooks, Google Nexus 7, Amazon Echo och till och med Audi Q3. Totalt var det 16 enheter och 7 olika system. Ultraljudskommandon registrerades av alla. Vad som kanske är ännu läskigare är det faktum att de modifierade (och ohörbara för det mänskliga örat) kommandon också kändes igen av taligenkänningsfunktionen.

Flera procedurer användes i testerna. Från ett enkelt kommando för att slå ett nummer, till att öppna en dikterad sida eller ändra specifika inställningar. Som en del av testet var det till och med möjligt att ändra destinationen för bilens navigering.

Den enda positiva nyheten om denna nya metod för att hacka enheten är det faktum att den för närvarande fungerar på ungefär en och en halv till två meter. Försvaret kommer att bli svårt, eftersom utvecklarna av röstassistenter inte kommer att vilja begränsa frekvensen av kommandon som avkänns, eftersom detta kan leda till en sämre funktion av hela systemet. I framtiden måste dock någon lösning hittas.

källa: Engadget

Eftersom du översätter artikeln kunde du ha gjort den mer begriplig. Från det engelska originalet är det mycket mindre förvirrande hur det fungerar. Försvar är trivialt, ignorera bara kommandona som bara kommer på ultraljudsfrekvenser.

Ja, och som anges i artikeln kommer utvecklare inte att fortsätta med att ignorera kommandon från ultraljudsfrekvenser, eftersom det inte är helt klart hur detta skulle påverka den resulterande kvaliteten och igenkänningsförmågan hos klassiska röstkommandon.

Nej, artikeln säger att man ska hacka spektrumet. Jag föreslog att ignorera ingången, som endast består av ultraljudsdelen av spektrumet.