På webbplatsen för Felix Kraus, utvecklaren bakom programmet omkörningsfilen, en mycket intressant information har dykt upp idag angående den senaste metoden för att genomföra en nätfiskeattack som för närvarande är möjlig att utföra på iOS-plattformen. Denna attack riktar sig mot enhetsanvändarens lösenord och är farlig främst för att den ser riktigt verklig ut. Och i sådan omfattning att den attackerade användaren kan tappa sitt lösenord på eget initiativ.

Det kan vara intresserar dig

Felix på egen hand hemsida representerar ett nytt koncept för en nätfiskeattack som kan komma in på iOS-enheter. Detta händer inte än (även om det har varit möjligt i flera år), det är bara en demonstration av vad som är möjligt. Logiskt sett visar författaren inte källkoden för detta hack på sin webbplats, men det är inte osannolikt att någon kommer att prova det.

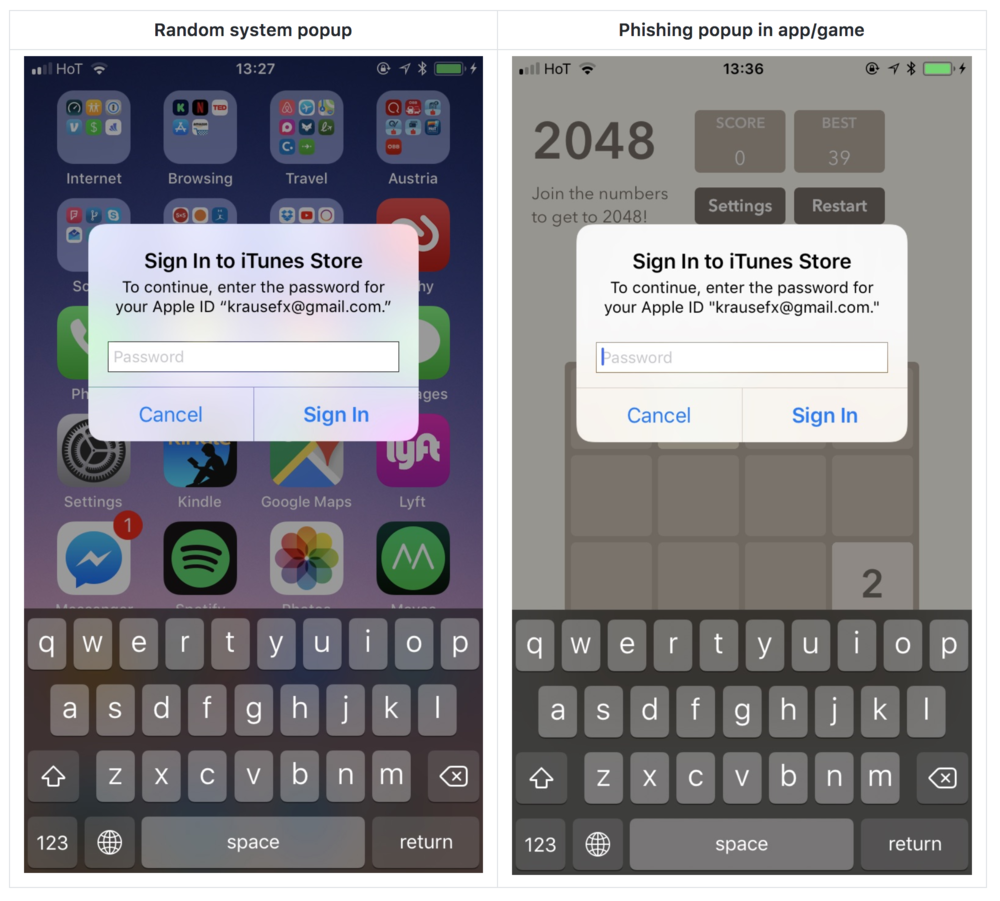

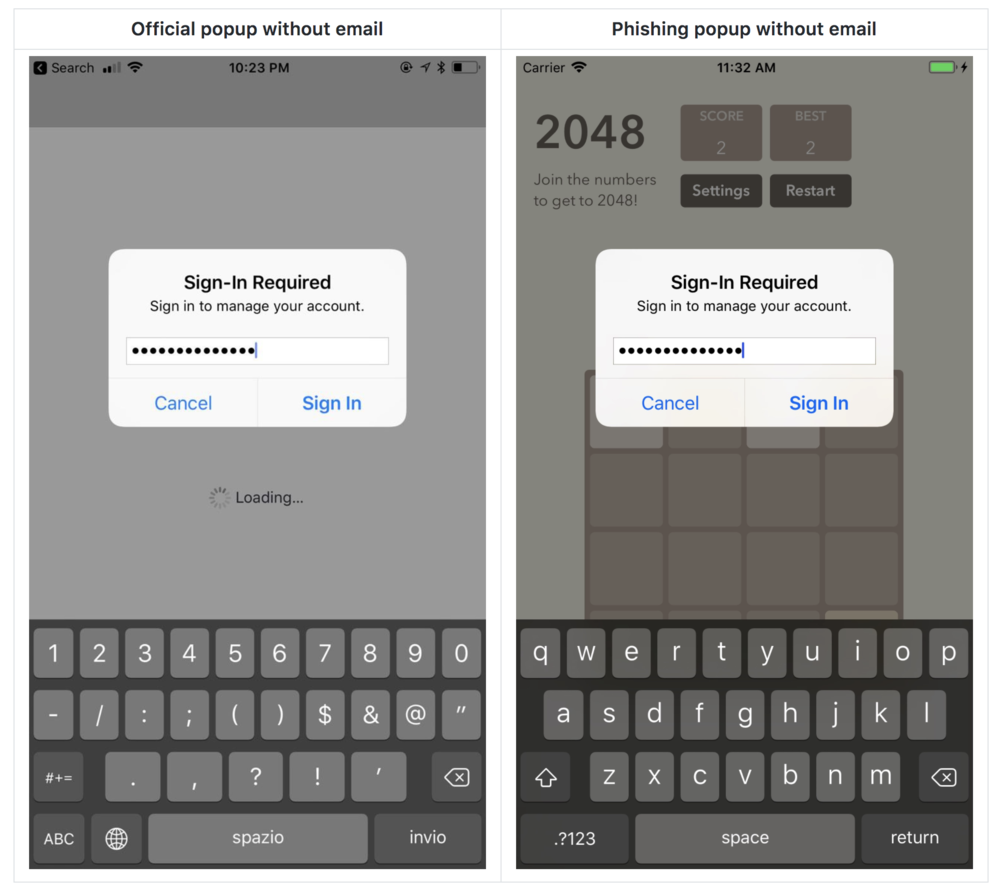

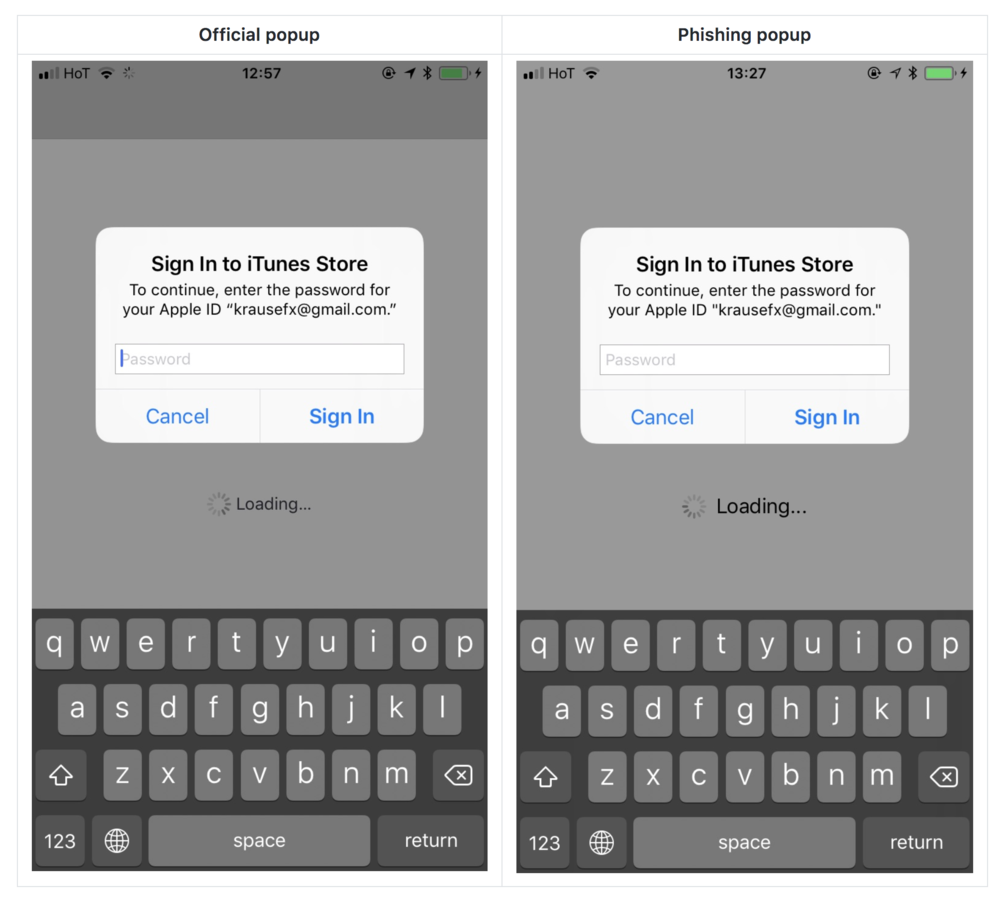

I grund och botten är det en attack som använder en iOS-dialogruta för att få användarens Apple ID-kontolösenord. Problemet är att det här fönstret inte går att skilja från det riktiga som visas när du godkänner åtgärder på iCloud eller App Store.

Det kan vara intresserar dig

Användare är vana vid denna popup och fyller den i princip automatiskt när den dyker upp. Problemet uppstår när upphovsmannen till detta fönster inte är systemet som sådant, utan en skadlig attack. Du kan se hur den här typen av attacker ser ut på bilderna i galleriet. Felix hemsida beskriver exakt hur en sådan attack kan ske och hur den kan utnyttjas. Det räcker att den installerade applikationen i iOS-enheten innehåller ett specifikt skript som initierar denna användargränssnittsinteraktion.

Försvar mot denna typ av attack är relativt enkelt, men få skulle kunna tänka sig att använda det. Om du någonsin får ett sådant här fönster och du misstänker att något inte står rätt till, tryck bara på hemknappen (eller dess mjukvaruekvivalent...). Appen kommer att krascha i bakgrunden, och om lösenordsdialogrutan var legitim kommer du fortfarande att se den på skärmen. Om det var en nätfiskeattack försvinner fönstret när programmet stängs. Du hittar fler metoder på författarens webbplats, som jag rekommenderar att läsa. Det är förmodligen bara en tidsfråga innan liknande attacker sprider sig till appar i App Store.

källa: krausefx

Så en sådan attack i en legitim applikation skulle förmodligen inte passera Apples kontroll, eller hur?

Så igen, om du inte har ett jailbreak, har du ingenstans att fånga det.

PS: Jag har aldrig sett den här "vanliga" rösten förut. Jag använder Touch ID överallt ;-).

Tja, jag såg henne redan idag. Och det finns inget TID på iPad mini. I går kväll fick jag ett e-postmeddelande om att någon försökte logga in med mitt Apple-ID från Chrome på Windows. Självklart bytte jag omedelbart lösenordet på morgonen. På morgonen, när min SIM-fria iPad mini kom på wifi och internet, rapporterade den som förlorad och låst, och jag fick ett meddelande om det i min e-post. Jag antar att byte av lösenord löste allt, men alla borde verkligen vara försiktiga. Jag blev mest förvånad över meddelandet på iPadens display, se bild. Det verkar inte helt standard för mig, och e-postadressen säger allt - det är en bluff och de ville få mina inloggningsuppgifter.

… se bild. https://uploads.disquscdn.com/images/81787f49f7358d75acc8a8265cc5014288f07bed46bceeca1254da2086501947.png

Och vad var det för app om jag får fråga?

Tack.

Jag känner inte till någon app, jag är inte medveten om någonting. Jag använder iPad lite, praktiskt taget nästan enstaka ändamål, och dess utrustning av applikationer motsvarar det - några grundläggande saker, inget annat, tomt. Förutom en och annan uppdatering (och det är få) installerar jag egentligen ingenting där, så det här är den sista av mina enheter där jag skulle förvänta mig något liknande.

Och har du Jailbreak?

Ja visst, jag är dum. De tog ditt lösenord och gav "förlorad enhet" och skrev ett meddelande. Förlåta. Frågan är hur de fick ditt lösenord. Har du samma lösenord för flera tjänster? Det läcker ut på Internet (finns på hemsidan https://haveibeenpwned.com var anger du din e-postadress eller ditt användarnamn)?

Jag tänker bara att pojkarna inte hade det i åtanke när de lämnade det ursprungliga lösenordet till dig, även om det är bra för dig, men det är vad de kallar en klick.

Ja, jag antar att det kunde ha varit det. Självklart har han ett rekord på den sidan. Men det måste finnas varje e-postadress som är äldre än 10 år. :-)

Jag har ingen jailbreak och har aldrig gjort det.

Det finns även nyare :-) Allt du behövde göra var att ha LinkedIn och Dropbox vid fel tidpunkt och det händer redan hos dig :-)

Heh, om jag hade skrivit om det här någon gång efter att ha gått över till 3GS, när jag tänkte på det, så hade jag kunnat vara "känd"... Nä, historien leker inte :-D

Å andra sidan, om fönstret dyker upp hos mig och jag inte är medveten om att jag skulle initiera en interaktion med AppStore, avbryter jag utan att fylla i lösenordet...

Detta hände mig precis när jag aktiverade min iPhone. Jag hoppas att det räcker för att hoppa över. Jag fyller bara i lösenordet under min e-post.